DDoS-Angriffe gehören zu den Attacken, die beim Angegriffenen die am meisten sichtbarsten Probleme verursachen. Dabei handelt es sich um einen massiven Angriff von fremden Rechnern auf das eigene Netzwerk oder auf einzelne Dienste eines Servers und einer kompletten Netzstruktur. In den letzten Jahren wurden diese Angriffe nicht mehr nur zur simplen Überlastung eingesetzt, sondern sind ein strategischer Teil von Hackern oder Crackern zur Beschädigung von Unternehmen und staatlichen Infrastrukturen geworden. Problematisch ist dabei vor allem, dass ohne die richtige Infrastruktur zur Verteidigung, eine effiziente Abwehr solcher Angriffe schwer wird.

Erfahren Sie in diesem Artikel, was genau ein DDoS-Angriff ist, wo der Unterschied zu DoS (Denial of Service) liegt, lernen Sie die verschiedenen Formen der DDoS-Angriffe kennen und warum Angreifer überhaupt solche Angriffe durchführen. Abschließend informieren wir Sie über geeignete Schutzmaßnahmen gegen DDoS-Angriffe.

Was genau ist ein DDoS-Angriff?

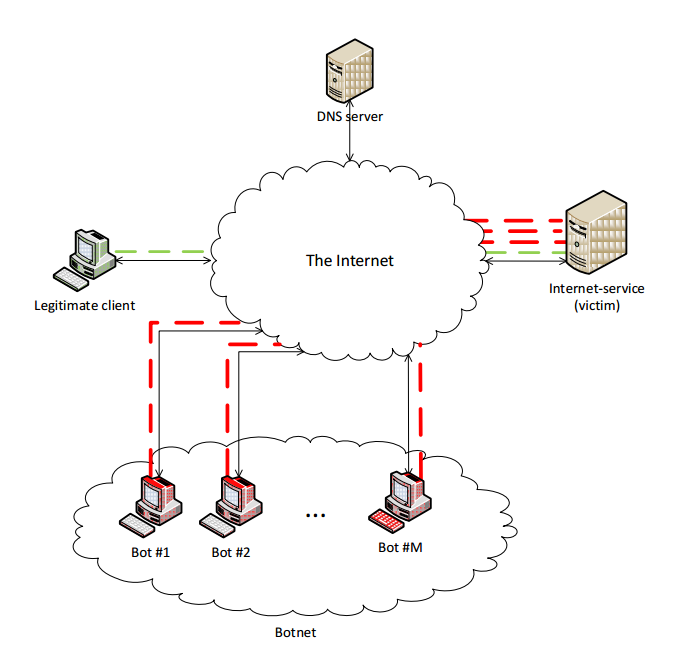

Der DDoS-Angriff, der die Kurzform von Distributed Denial of Service ist, ist eine gezielte und dezentral gesteuerte Attacke auf die Infrastruktur und die Netzwerke von Unternehmen, Webseiten und staatlichen Organisationen. Dabei zielen die Angreifer darauf ab, dass die Benutzung bestimmter Webseiten oder Dienste durch die pure Masse an Anfragen und Angriffen nicht mehr möglich ist.

Man kann es sich so vorstellen: Ein Server bietet für Besucher einen Schalter, durch den die Anfragen bearbeitet werden. In der Regel ist der Schalter groß genug, um hundert oder vielleicht auch tausend Anfragen in der Minute zu verarbeiten. Bei einem DDoS-Angriff werden aber binnen weniger Sekunden, bis zu einer Million verschiedene Anfragen auf den Server bzw. den Schalter aus dem Beispiel gesteuert. Der Server kann die schiere Menge an Anfragen irgendwann nicht mehr abarbeiten und stellt den Dienst ein.

Bei einem DDoS-Angriff bedient sich der Angreifer in den meisten Fällen sogenannter Botnetze. Dabei handelt es sich um fremde Rechner, die mit Malware infiziert sind und nicht einmal bemerken, dass sie für einen solchen Angriff genutzt werden. Entsprechende Netzwerke können inzwischen relativ einfach im Internet angemietet werden.

Die Angreifer nutzen bei solchen Angriffen entweder verschiedene Sicherheitslücken auf dem Server aus oder – was klassisch für einen Distributed Denial of Service Angriff ist – sie bringen die Netzwerke zur Überlastung. Einer Belastung von mehreren tausend Anfragen pro Sekunde können nur die wenigsten Netzwerke standhalten. Die Hardware ist überfordert, das Netzwerk bricht zusammen und der Dienst oder die Webseite sind nicht mehr erreichbar. Das kann zu erheblichen Problemen bei der Kommunikation führen oder, im Fall von Unternehmen, zu Einbußen bei den Umsätzen.

By DaniilPn (Own work) [CC BY-SA 4.0], via Wikimedia Commons

DoS und DDoS – wo liegt der Unterschied?

Wer sich umfangreich mit dem Thema beschäftigt, wird in den meisten Fällen bei der Recherche zu DDoS-Angriffen auch auf die DoS-Angriffe stoßen. Dabei ist der Unterschied wichtig: Während der einfache DoS-Angriff in der Regel von einem einzelnen Angreifer ausgeführt wird und konkret auf bestimmte Schwachstellen in der Software oder Infrastruktur zielt, handelt es sich bei DDoS-Angriffen um eine Massenattacke. Das bedeutet auch, dass die Vorkehrungen gegen einen einfachen DoS-Angriff in der Regel deutlich einfacher sind. Wird man aber mit einer Distributed Denial of Service Attacke belegt, ist es in der Regel recht schwer, passende Maßnahmen innerhalb kürzester Zeit zu ergreifen.

Verschiedene Formen der DDoS-Angriffe auf die Server

Die Angreifer bedienen sich bei einem Distributed Denial of Service Angriff verschiedener Methoden und zielen dabei nicht immer auf Schwachstellen oder Lücken im Code einer Webseite. In den meisten Fällen ist es recht einfach möglich, durch eine konzentrierte Attacke gegen bestimmte Dienste, den gewünschten Erfolg zu erreichen. In der Regel wird zwischen den folgenden drei Formen der Attacke unterschieden, wobei es wichtig ist festzustellen, dass es in den letzten Jahren noch gesonderte Arten gibt. Diese würden allerdings zu weit greifen und kommen zumindest in den meisten Wellen nicht vor. Das sind die drei typischen Formen der DDoS-Attacken:

Netzwerkangriffe

Bei einem einfachen Angriff auf das Netzwerk machen sich die Angreifer die Infrastruktur der meisten Server und Router zunutze. Mit der Hilfe von fingierten und manipulierten Anfragen an das Netzwerk wird binnen kürzester Zeit eine solche Belastung erreicht, dass die meisten Geräte abschalten. Eine Webseite wäre in diesem Fall nicht mehr oder nur noch sehr langsam erreichbar. Durch die Dauer des Angriffes ist es zudem wahrscheinlich, dass sich einzelne Dienste aus Sicherheit abschalten.

HTTP-Flooding

Für die normalen Server erscheint das HTTP-Flooding im ersten Moment so, als hätten sich Millionen von Benutzern binnen von wenigen Sekunden dazu entschieden, die Webseite zu besuchen. Mit einem Mal schwemmen Millionen Anfragen auf dem Server, die auf den ersten Blick wie normale Besuche erscheinen. Durch die Menge der Zugriffe und den Umstand, dass es inzwischen lernfähige Algorithmen für die Attacken gibt, erfolgt in der Regel irgendwann eine Abschaltung des Servers und die Seite ist nicht mehr erreichbar.

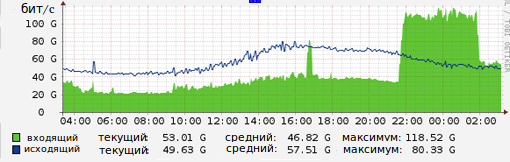

By Moggot (Own work) [CC BY-SA 3.0], via Wikimedia Commons

DNS-Angriffe

DNS-Server sind ein beliebtes Angriffsziel. Das liegt daran, dass ein erfolgreicher Angriff binnen kurzer Zeit dazu führt, dass keine Dienste des Servers mehr erreichbar sind. Zu diesem Zweck werden wieder manipulierte Daten oder eine pure Masse an Anfragen genutzt, deren Beantwortung den DNS-Server überfordern.

Der Effekt dieser verschiedenen DDoS-Angriffe ist in der Regel immer gleich: An irgendeinem Punkt versagen entweder Hard- oder Software und es kommt zu einem Erliegen der Webseite, des Servers oder des gesamten Netzwerkes. Je nach Unternehmen oder Institution, die hinter diesem System steht, kann dies zu kritischen Situationen führen. Verschiedene Sicherheitsmaßnahmen reduzieren zwar Auswirkungen und Risiko, lassen es aber nicht zu, dass eine solche Situation gänzlich verhindert wird. Aber wieso eigentlich? Was sind die Motive hinter den Angriffen, die auf diese Weise ganze IT-Infrastrukturen lahmlegen?

Die Motive hinter den Angriffen der Art Distributed Denial of Service

Um zu verstehen, warum es in den letzten Jahren immer häufiger zu solchen Angriffen kommt, muss man nur einen Blick auf die möglichen Motive von Angreifern werfen. In den ersten Jahren war die DDoS-Attacke meistens eine Form von Vandalismus gegen Webseiten. Das führte dazu, dass zum Beispiel beliebte Browsergames abgeschaltet worden sind, wenn sie ungeliebte Neuerungen veröffentlicht haben. Auch Zeitungen waren bei der Berichterstattung ein beliebtes Ziel. Zuletzt zeigt sich allerdings, dass die Distributed Denial of Service Attacke zu einem Werkzeug für die Politik und die Kriminalität im Netz geworden ist. Nur einige Beispiele, weswegen es bereits zu solchen Attacken gekommen ist:

- Aktivismus

Selbsternannte Aktivisten aus den verschiedensten politischen und gesellschaftlichen Strömen haben schon in dieser Form ihren Protest gezeigt. Während die Webseite von PETA bereits betroffen war, haben Tierschützer die Online-Shops von Fleischhändlern lahmgelegt. Meistens sind solche Attacken nicht von Dauer, richten aber dennoch Schaden an. - Erpressung

Immer wieder war in den letzten Jahren davon zu hören, dass mit der Hilfe von DDoS-Angriffen, beispielsweise Online-Shops oder auch Social-Media-Plattformen lahmgelegt worden sind. Die Angreifer forderten eine Summe, damit die Webseiten für den Kunden wieder erreichbar waren und nicht noch höhere Umsatz- und Imageverluste entstehen konnten. - Cyberkrieg

Ein sehr neues Phänomen ist die gezielte Ausschaltung von staatlichen Webseiten und Infrastrukturen im Netz. Besonders Russland und Nordkorea werden immer wieder solcher Attacken verdächtigt, wobei gesichert ist, dass auch westliche Geheimdienste sich solcher Attacken bereits bedient haben.

Darüber hinaus gibt es noch die Beispiele des einfachen Vandalismus, in denen vorgefertigte Programme genutzt werden, um einer anderen Person zu schaden. Erst durch eine strengere Gesetzgebung sind diese Fälle seltener geworden, wobei an diesem Punkt die Cyberkriminalität dafür zugenommen hat.

Erfolgreiche Maßnahmen gegen DDoS-Attacken

Generell lässt sich sagen, dass es keine „einfachen“ Schutzmethoden gegen solche Angriffe gibt. Da es sich dabei um tatsächliche organisierte Kriminalität im Netz handelt, die häufig mit entsprechenden Absichten dahinter verbunden ist, verfügen die meisten Angreifer über entsprechende Professionalität, um normale Systeme auszuhebeln.

Die meisten Maßnahmen lassen sich durch einen guten Dienstleister für das Server-Housing oder das Hosting erreichen. Diese Anbieter verfügen über technische und softwarebasierte Lösungen für den Schutz. Dazu zählt zum Beispiel eine gute Filterung von Anfragen auf die Server und ein gutes Routing mit entsprechend verbauter Verteilung der Last. Dies ist auch durch Cluster und Virtualisierung möglich.

Für einfache Besitzer von einem Server beginnt es aber bereits damit, nicht verwendete Dienste zu schließen und auf die Ports am eigenen Server zu achten. Der beste Schutz gegen einen Angriff ist, möglichst wenig Angriffsfläche für DDoS zu bieten. Alle Maßnahmen darüber hinaus sollten mit der Hilfe von guter Hardware und der passenden Beratung durch IT-Experten individuell für das eigene System besprochen werden.

Halten Sie Ihre Software und Betriebssystem auf den aktuellsten Stand. Installieren Sie zeitnah neue Service Packs und Sicherheitsupdates.

Halten Sie Ihre Software und Betriebssystem auf den aktuellsten Stand. Installieren Sie zeitnah neue Service Packs und Sicherheitsupdates. Seien Sie aufmerksam beim Umgang mit E-Mails. Öffnen Sie keine unbekannten Dateiänhange und nehmen Sie sich in Acht vor

Seien Sie aufmerksam beim Umgang mit E-Mails. Öffnen Sie keine unbekannten Dateiänhange und nehmen Sie sich in Acht vor  Verwenden Sie ein

Verwenden Sie ein  Verwenden Sie eine Firewall, die den Netzwerkverkehr überwacht.

Verwenden Sie eine Firewall, die den Netzwerkverkehr überwacht.

Stefan meint

Mit einem kleinen Onlineshop mit wenig Budget für IT-Sicherheit macht einem sowas wirklich angst. Insbesondere da meine Haupteinnahmezeit Weihnachten das beliebteste Ziel für DDoS-Attacken ist… Sind bereits größere Fälle in diesem Jahr bekannt geworden?