Cloud Computing bleibt weiterhin ein nicht aufzuhaltender Trend in Unternehmen. Laut Umfrageergebnissen von Bitkom Research setzten im Jahr 2016 bereits zwei von drei Unternehmen auf Lösungen aus der Cloud. Aus dem Alltag sind solche Anwendungen also schon längst nicht mehr wegzudenken. Dennoch gibt es nach wie vor Betriebe, die in Sachen Datennutzung vor der unsichtbaren „Wolke“ eine gewisse Skepsis wahren.

Der Grund: Die Frage nach der Sicherheit von Cloud-Programmen. Schließlich lässt sich nur schwer überprüfen, ob bei solchen digitalen Werkzeugen der diskrete Umgang mit sensiblen Daten tatsächlich gegeben ist. Doch sind solche Zweifel berechtigt oder völlig unbegründet? Erfahren Sie hier, was Cloud-Programme so besonders macht und welche Sicherheitsstandards sie erfüllen.

Was ist Cloud Computing?

Das kennen Sie bestimmt noch: Sie installieren eine Buchhaltungssoftware für Ihre geschäftliche Buchführung oder ein Spiel auf Ihrem PC und rufen das Programm anschließend mit einem Doppelklick auf. Oder Sie geben Daten an Freunde oder Bekannte weiter

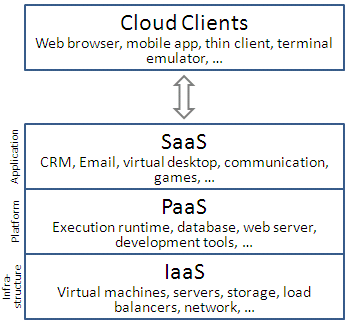

, indem Sie Dokumente auf einen USB-Stick ziehen und diesen bei Ihrem nächsten Treffen mitbringen. Bei Cloud Computing sind solche Schritte längst nicht mehr nötig. Anstatt Daten oder Tools lokal auf einem Computer oder Endgerät zu hinterlegen sowie aufzurufen, nutzen Sie IT-Anwendungen nun über das Internet. Hinterlegt sind Ihre Informationen auf einem weitentfernten Server. Grundsätzlich umfasst das Cloud Computing drei unterschiedliche Schichten:- Infrastructure-as-a-Service (IaaS)

- Software-as-a-Service (SaaS)

- Platform-as-a-Service (Paas)

Hier die Schichten nochmals als Grafik:

Viele Sicherheitsvorkehrungen sind bereits Standard

Allen drei gemeinsam ist, dass sich Daten hier in einer Art „Wolke“ (Englisch „Cloud“) tummeln. Daraus wurde letztendlich die Bezeichnung „Cloud Computing“ abgeleitet. Doch wenn Sie Daten oder Unterlagen wie Quittungen, Auftragsbestätigungen oder eine Rechnungsvorlage nicht mehr exakt lokalisieren können und diese scheinbar unsichtbar durch die Gegend schweben, stellt das nicht ein großes Sicherheitsrisiko dar?

Grundsätzlich nein. Höchstwahrscheinlich der Tatsache, dass Clouds physisch nicht greifbar sind, ist es geschuldet, dass einige Unternehmen vor ihrer Nutzung noch ein wenig zurückschrecken. Dabei gibt es viele Sicherheitsvorkehrungen, die bei fast allen Cloud-Programmen zum Standard gehören und auf die Sie achten sollten:

- Verschlüsselung: Großangelegte Hackerangriffe sorgen immer wieder für Aufsehen. Doch daraus hat die Cloud-Branche mittlerweile einiges gelernt. Denn die aktuelle Verschlüsselungstechnik für Programme entwickelt sich ständig weiter und wird so immer besser. Dadurch wird es für Dritte schwieriger, sensible Informationen unbefugt abzugreifen. Inzwischen setzen Cloud-Anbieter vor allem auf die bewährte SSL Verschlüsselung. So ist sichergestellt, dass tatsächlich nur der von Ihnen bestimmte Empfänger die Daten einsehen kann.

- Server-Standort: Es ist kein Geheimnis, dass viele Anbieter Ihre Daten auf ausländischen Servern beispielsweise in den USA oder Russland parken. Außerhalb Deutschlands gelten nun mal andere Gesetze. Da ist es folglich fraglich, inwieweit Datenschutzbestimmungen in anderen Ländern Gültigkeit besitzen. Falls Sie bei einem Cloud-Programm deshalb auf Nummer sicher gehen wollen, wenden Sie sich am besten an Dienstleister, die eine Zertifizierung für den Serverstandort Deutschland besitzen.

- Ausfallsicherheit: Ähnlich wie wir Menschen ist auch die Technik nicht perfekt. Manchmal reicht ein Stromausfall aus und ein komplettes System bricht zusammen. Bei der Wahl eines Cloud-Programms sollten Sie deshalb auf dessen Ausfallsicherheit achten. Ein zuverlässiger Indikator ist hier die sogenannte Hochverfügbarkeit – und die ist bei einem Wert von 99,99 Prozent gegeben, den mittlerweile die meisten Anwendungen aufweisen.

- Datenauswahl: Der Zugriff auf einen Cloud-Dienst ist immer passwortgeschützt. Das garantiert Ihnen zusätzliche Sicherheit. Doch da sich Hacker-Attacken nie völlig ausschließen lassen, sollten Sie beim Cloud-Upload immer wieder abwägen, welchen Datenverlust Sie potenziell verschmerzen könnten. Richten Sie für sensible Informationen deshalb immer ein Backup ein.

- Der Faktor Mensch: Ein großes Sicherheitsrisiko im Umgang mit Technik sind die Menschen, die sie nutzen. Stellen Sie also schon vor der Umstellung auf die Cloud sicher, dass Mitarbeiter rechtzeitig im Umgang mit der Neuerung geschult werden. Zudem sollten Zugriffsrechte klar geklärt sein und Ihr Unternehmen sollte über ein fest definiertes Sicherheitskonzept bezüglich der Cloud-Nutzung verfügen.

Ein Entwicklung, an der Sie zukünftig nicht vorbeikommen

Die Nutzung von Cloud-Programmen ist längst keine Zukunftsmusik mehr – sie findet schon längst statt und im Laufe der Zeit wird ihr höchstwahrscheinlich noch eine größere Bedeutung zukommen. Zwar sind Skrupel im Umgang mit der Cloud in gewisser Weise verständlich („Wo liegen meine Daten?“)

, aber nicht ganz berechtigt. Schließlich verfügt der Großteil der aktuellen Anwendungen über ein ausgeklügeltes Set an Sicherheitsvorkehrungen. Falls Sie also auch in Zukunft mit Ihrem Unternehmen wettbewerbsfähig bleiben wollen, bleibt Ihnen über kurz oder lang nichts anderes übrig, als ebenfalls auf den Cloud-Zug aufzusteigen.

Halten Sie Ihre Software und Betriebssystem auf den aktuellsten Stand. Installieren Sie zeitnah neue Service Packs und Sicherheitsupdates.

Halten Sie Ihre Software und Betriebssystem auf den aktuellsten Stand. Installieren Sie zeitnah neue Service Packs und Sicherheitsupdates. Seien Sie aufmerksam beim Umgang mit E-Mails. Öffnen Sie keine unbekannten Dateiänhange und nehmen Sie sich in Acht vor

Seien Sie aufmerksam beim Umgang mit E-Mails. Öffnen Sie keine unbekannten Dateiänhange und nehmen Sie sich in Acht vor  Verwenden Sie ein

Verwenden Sie ein  Verwenden Sie eine Firewall, die den Netzwerkverkehr überwacht.

Verwenden Sie eine Firewall, die den Netzwerkverkehr überwacht.

Hinterlasse einen Kommentar